分享文章

分享文章

新闻分类

-

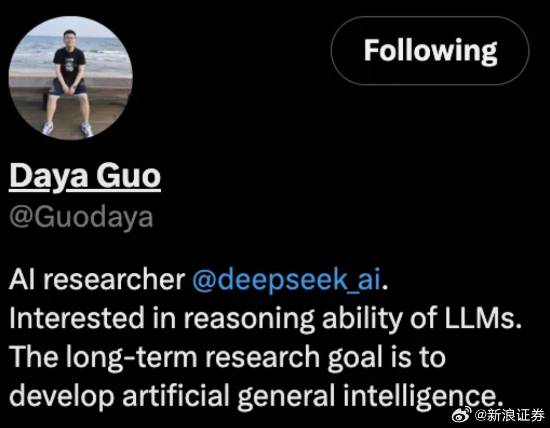

DeepSeek研究员在线爆料:过年都没歇 还有大招!

-

医生称被咬伤男童可通过换血控制感染

-

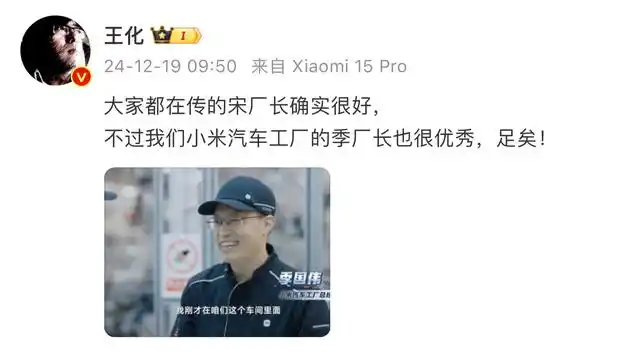

挖走特斯拉中国厂长?小米回应

-

男子飞机上遇到“无陪旅客”小孩姐

-

俄罗斯圣彼得堡一购物中心紧急疏散

-

吴平和YG签约15岁女模特

-

回村的狗子已彻底“癫了” 网友:终于明白啥叫鸡犬不宁

-

男子隔空猥亵8名幼女获刑7年半

-

吉利高端系列上新!路特斯纯电超跑Emeya开启申报 预计明年国产

-

民警酒后打残疾人 已停止执行职务

-

舒兰副市长牺牲前奔赴一线影像曝光

-

40岁男子当全职儿子每月领5500元

-

深圳一公司发布年薪50万岗位:优先录用李一桐粉丝

-

超市反向抹零怼顾客:四舍五入是国策

-

教授举报高校弄虚作假?校方回应

-

男朋友带我去车里要了我

-

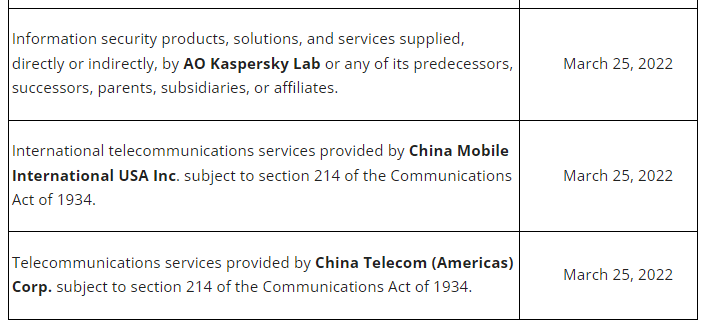

美FCC将中国电信和中国移动列入“安全风险清单”

-

用救济金买神奇宝贝卡 美国一男子因诈骗被判入狱3年

-

哈弗全新SUV全网征名:二狗、铁狗、酷狗都来了!

-

Apache Tomcat反序列化代码执行漏洞复现

前言Apache Tomcat 是一个开放源代码、运行servlet和JSP Web应用软件的基于Java的Web应用软件容器。当Tomcat使用了自带session同步功能时,使用不安全的配置(没有

赞助链接