分享文章

分享文章

新闻分类

-

《哈迪斯2》分享万圣节贺图:愿月光指引你走出困境

-

vivo X200上手:天玑最强标准版实至名归

-

王暖暖不打算公布孩子父亲

-

妻子出轨要离婚被丈夫打死 男方获刑10年

-

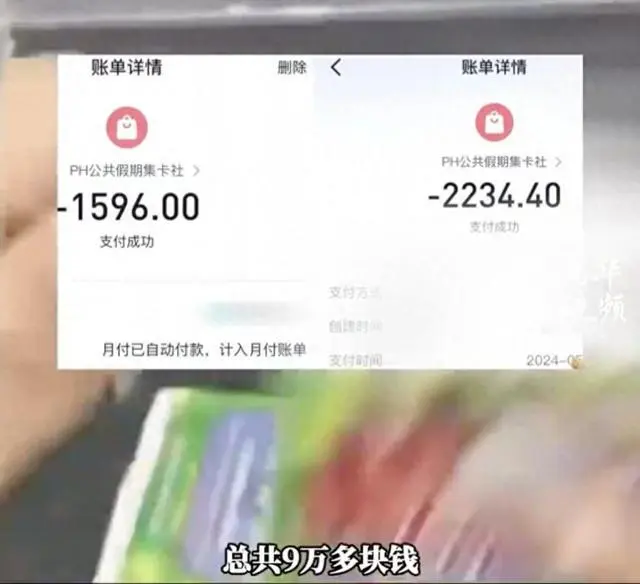

孩子用离世母亲账户买球星卡欠9万岁男孩拿走其手机买球星卡,欠下9万元债务

-

星球大战绝地:幸存者 一修大师十七项修改器

-

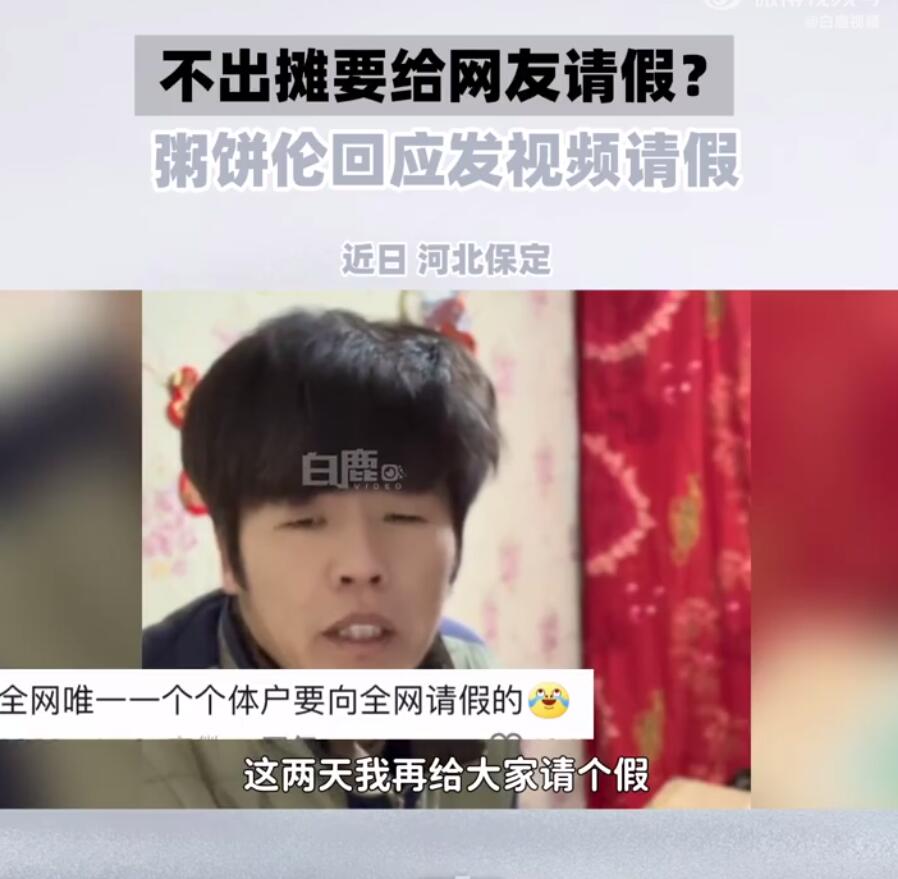

坐拥300万粉丝后还在烙灌饼

-

日元对人民币汇率2023年9月20日

-

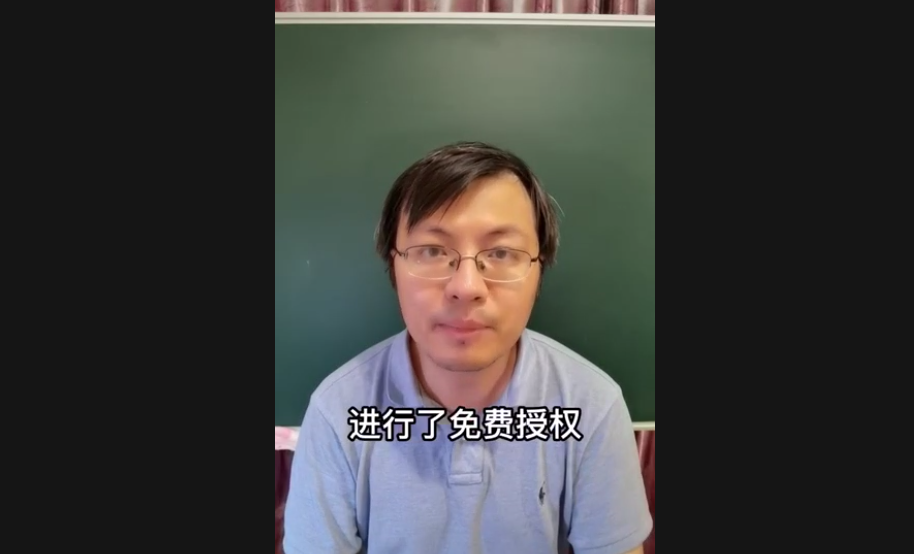

北大满哥已将小满文案免费授权

-

北京新增本土感染者22例

-

NVIDIA首款水冷散热GPU 曝RTX 4090功耗达600W

-

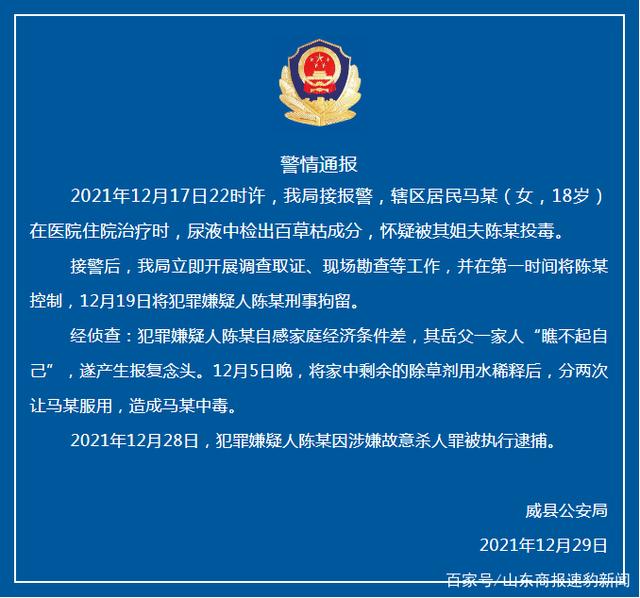

中毒女孩家属称嫌犯所述动机是编的

-

全新宝马5系内饰曝光 首次用上大连屏

-

otto是什么梗?

-

小米周受资加盟字节跳动任 CFO,将回到新加坡

-

分析师预计全球芯片短缺将持续到2022年 GPU备货将受影响

-

理想汽车12月交付6126辆 2020年全年交付32624辆

-

百度收购私有云公司云途腾

-

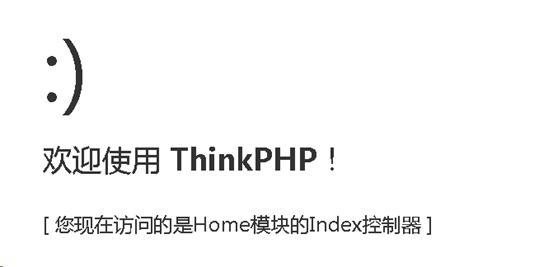

ThinkPHP5暴远程代码执行漏洞

漏洞:ThinkPHP5 远程代码执行漏洞等级:高危影响范围:thinkphp 5.x漏洞描述:框架中的Request类的存在设计缺陷导致远程代码执行漏洞,最终攻击者可利用该漏洞获取系统权限。修复方案

-

一种新的安全检测的方法

我们的运营基于这样的假设,并希望我们实施的控制措施 —— 从 web 应用的漏扫到终端上的杀毒软件 —— 防止恶意的病毒和软件进入我们的系统,损坏或偷取我们的信息。不要只测试已有系统,强安全要求更积极

赞助链接