分享文章

分享文章

安全研究人员发出警告:谨防易被人工审核忽略的木马漏洞源码

声明:该文章来自(cnbeta)版权由原作者所有,K2OS渲染引擎提供网页加速服务。

Light Blue Touchpaper 今日分享了一份标题为《木马源码:隐形漏洞》的文章,其中提到了一些“酷炫”的新技巧,以充分利用难以被人类代码审核人员当场抓获的目标漏洞。据悉,想要将漏洞引入某款软件,制作者可尝试在一段晦涩的代码片段中插入一个不显眼的“错误”。那样即使操作系统等关键开源项目制定了严格的人工审核流程,但邪恶的代码还是很容易被漏过。

(来自:Light Blue Touchpaper | PDF)

Ross Anderson 写道:“我们发现了操纵源代码文件编码的新方法,特点是让人类审核员和编译器看到不同的执行逻辑”。

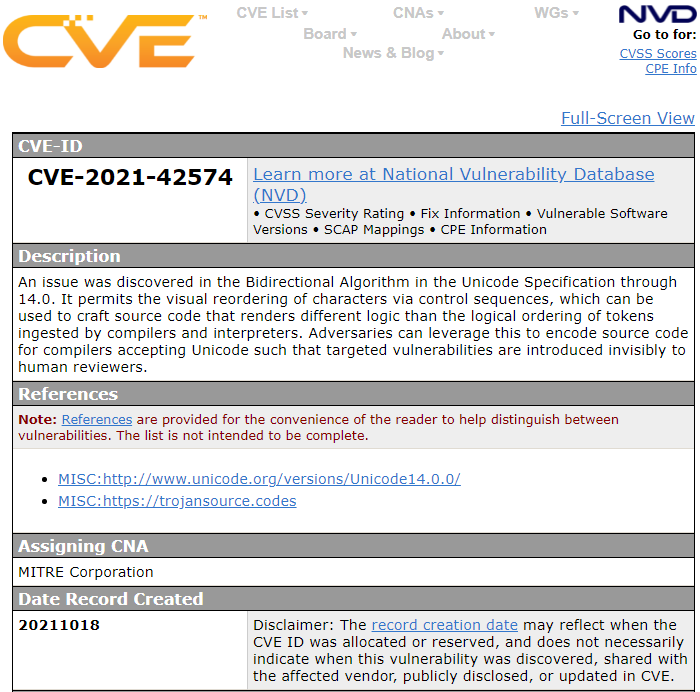

据悉,这种特别的有害方法利用了 Unicode 的方向覆盖字符,以将真实代码隐匿于字符迷藏之下。

研究人员已证实,这种攻击已波及 C、C++、C#、JavaScript、Java、Rust、Go、以及 Python 等变成语言,并且有望扩大覆盖其它现代语言。

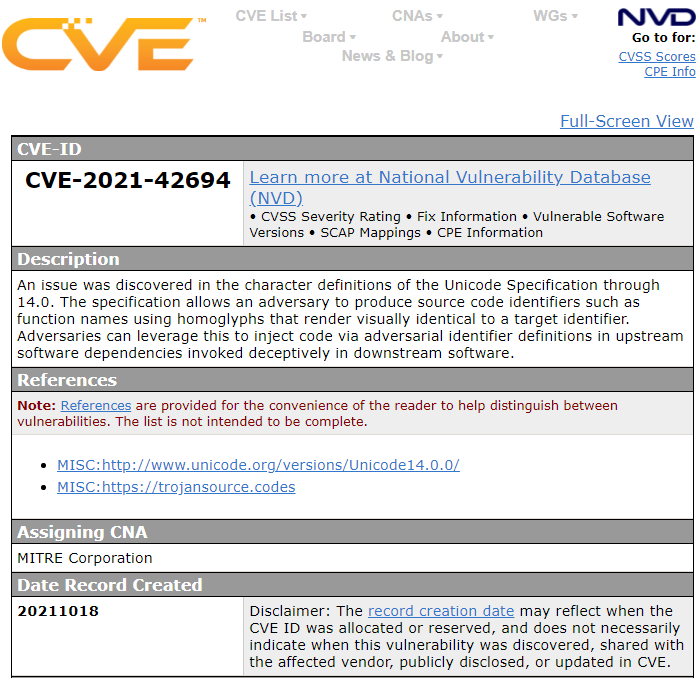

除了编号为 CVE-2021-42574 的通用漏洞披露报告,MITRE 还指出了可利用“同形文字”(视觉上相似的字符)的 CVE-2021-42694 攻击方法。

为了给漏洞修复腾出时间,安全研究人员特地拖了 99 天才正式披露。目前许多编译器、解释器、代码编辑器、以及存储库,都已经落实了专门的防御手段。

Ross Anderson 补充道,这项攻击的灵感,源于其近期在“不可查觉的扰动”等方面的最新工作。

其使用方向性覆盖、同形文字、以及其它 Unicode 功能,实现了用于有毒内容过滤、机器翻译和其它自然语言处理(NLP)等任务,且基于文本的机器学习系统。

感兴趣的朋友,可移步至 trojansource.codes 项目门户,查看有关“木马源码”(Trojan Source)攻击的更多细节、或在 GitHub 上查看概念验证。

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

- 1 总书记两会上的民生关切 7988391

- 2 雷军回应不锈钢纸杯卖爆 7929656

- 3 代表建议尽早实施12年义务教育 7881210

- 4 十四届全国人大三次会议议程 7744863

- 5 中国AI人才缺口达500万人 7644158

- 6 朴槿惠:尹锡悦入狱令我心如刀绞 7557623

- 7 杨紫跳舞视频成各地文旅宣传神器 7454535

- 8 “哪吒半成品”3.5元一斤 7361101

- 9 中方对美反制9连发 7271393

- 10 这封春天的来信你收到了吗 7183889