分享文章

分享文章

2800多家电子商店因运行过时的Magento受到黑客攻击

声明:该文章由作者(娅米)发表,转载此文章须经作者同意并请附上出处(0XUCN)及本页链接。。

原文《2800 多家电子商店因运行过时的 Magento 软件受到信用卡黑客的攻击》

最新研究显示,今年9月初,针对运行Magento 1.x电子商务平台零售商的网络攻击是由一个攻击组织发起的。

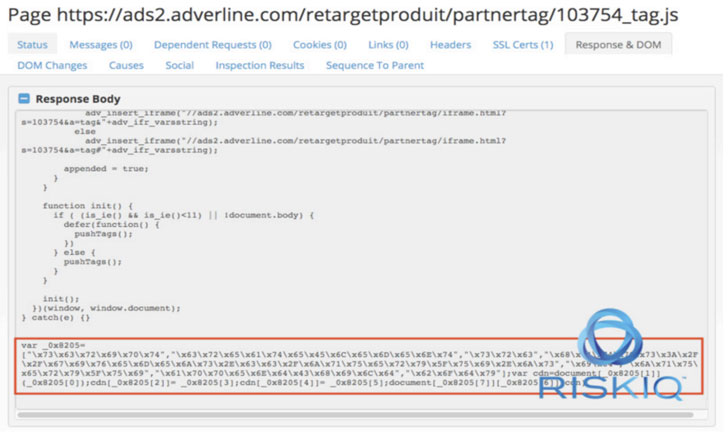

RiskIQ在11月11日发表的一份报告中说:“这个组织实施了大量不同种类的Magecart攻击,这些攻击通常通过供应链攻击(如Adverline事件)或利用漏洞(如9月Magento 1事件)危害大量网站。”

这些攻击被统称为CardBleude,针对至少2806多家Magento 1.x的在线商店,这些商店在2020年6月30日已经停止使用。

Magecart是针对在线购物系统的不同黑客团体的联合体,在购物网站上注入电子窃取程序以窃取信用卡详细信息是Magecart已实践过的作案手法。

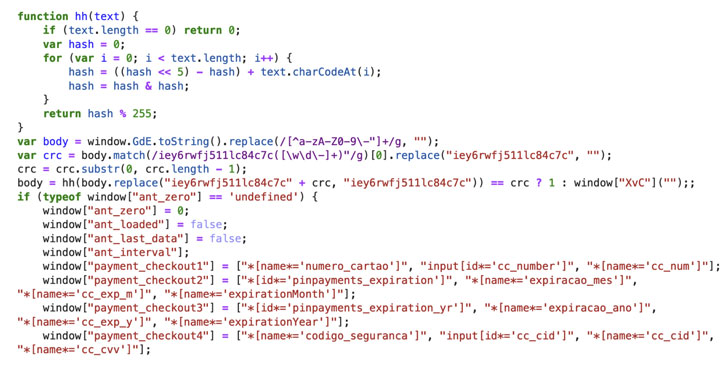

其攻击被称为formjacking攻击,攻击者通常会在支付页面上偷偷将JavaScript代码插入到电子商务网站中,以实时捕获客户卡的详细信息并将其传输到远程攻击者控制的服务器。

但在最近几个月中,Magecart组织加大了攻击,他们将代码隐藏在图像元数据中,甚至进行了IDN同形攻击,以隐藏在网站的favicon文件中的网络浏览器。

Cardbleed(最初由Sansec记录)通过使用特定域与Magento管理面板进行交互,然后利用“Magento Connect”功能下载并安装一个名为“mysql.php”的恶意软件。在skimmer代码被添加到“prototype.js”后,它会自动删除。

现在,根据RiskIQ的说法,这些攻击具有Magecart group 12组织的所有特征。

此外,刚刚提到的skimmer是Ant和Cockroach在2019年8月首次观测到的skimmer的变体。

有趣的是,研究人员观察到的其中一个域名(myicons[.]net)也与5月份的另一个活动有关,在那个活动中,一个Magento favicon文件被用来把skimmer隐藏在支付页面上,并加载一个假的支付表单来窃取捕获的信息。

但就在恶意域名被识别时,Magecart group 12已经熟练地换入了新的域名,以继续进行攻击。

RiskIQ的研究人员表示:“自从Cardbleed行动被公开以来,攻击者已经重组了他们的基础设施。”“他们开始从ajaxcloudflare[.]com装载skimmer,并将渗透转移到最近注册的域console..in中。”

RiskIQ威胁研究人员Jordan Herman表示,“升级到Magento 2是一种特别的缓解措施,尽管升级的成本可能会让较小的供应商望而却步。”

他补充说,“还有一家名为Mage One的公司也在继续支持和修补Magento 1。他们发布了一个补丁来缓解攻击者在10月底利用的特殊漏洞。所以,防止这类攻击的最好方法是让电子商店在其网站上运行完整的代码清单,这样他们就可以识别出软件的弃用版本,以及任何其他可能引发Magecart攻击的漏洞”。

消息来源:The Hacker News ;封面来自网络;译者:芋泥啵啵奶茶。

本文由 HackerNews.cc 翻译整理。

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

- 1 农文旅融合绘就美丽乡村新图景 7999580

- 2 超级计算机算出人类灭绝时间 7993149

- 3 130亿三岁影帝接了多少广告 7807402

- 4 春回大地农事起 春耕备耕正当时 7712887

- 5 天雷滚滚我好怕怕传到联合国 7643102

- 6 下周将迎超级大回暖 气温火箭式飙升 7578714

- 7 男生用镜头记录下女友5年的蜕变 7433276

- 8 《家有儿女》花了多少经费在餐桌上 7305257

- 9 美国将完全退出联合国?联合国回应 7294017

- 10 雪崩亲历者称4公里距离30秒就到眼前 7155062

![uniquelya:假期结束咯 回归带娃模式[并不简单][并不简单] ](https://imgs.knowsafe.com:8087/img/aideep/2021/7/12/afd713b7a329729746aba7025bfd3b11.jpg?w=204)

![小那那妍_Sweet冒个泡泡 新年快乐哟[给你小心心] ](https://imgs.knowsafe.com:8087/img/aideep/2022/3/14/a55aa885f35607b95c059bad09d93394.jpg?w=204)