分享文章

分享文章

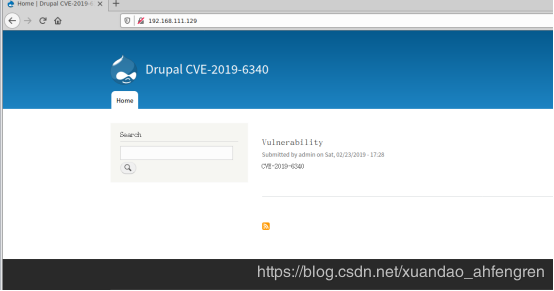

Drupal远程代码执行漏洞CVE-2019-6340

前言

Drupal官方之前更新了一个非常关键的安全补丁,修复了因为接受的反序列化数据过滤不够严格,在开启REST的Web服务拓展模块的情况下,可能导致PHP代码执行的严重安全。

根据官方公告和自身实践,8.6.x或(<8.6.10)两种情况可能导致问题出现:

RESTful Web Services拓展开启,并且启用了REST资源(默认配置即可),不需要区分GET,POST等方法即可完成攻击。

JSON:API服务模块开启,此服务尚未分析。

影响版本

Drupal < 8.6.10Drupal < 8.5.12

环境搭建

使用search命令进行搜索:

docker search CVE-2019-6340

然后拉取第一个镜像,使用pull命令

docker pull knqyf263/cve-2019-6340

然后启动镜像,运行环境

docker run -d -p 80:80 --name Drupal8 knqyf263/cve-2019-6340

漏洞利用

参考:https://github.com/zhzyker/exphub

进入目录

cd exphub/drupal

直接运行即可

python3 cve-2019-6340_cmd.py http://192.168.111.129

修复建议

升级到最新版

内容来自:

安徽锋刃科技

[超站]友情链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

关注数据与安全,洞悉企业级服务市场:https://www.ijiandao.com/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

- 1 不忘来时路 7926826

- 2 16亿美元的反华宣传被甲亢哥干翻了 7930233

- 3 今年清明为何是4月4日 7893560

- 4 这些道路用烈士的名字命名 7716308

- 5 尹锡悦被罢免总统职务 7633063

- 6 哈尔滨市公安局回应美网络攻击 7527357

- 7 关税重压下苹果手机或成奢侈品 7430190

- 8 53岁“最帅康熙”考公上岸?本人回应 7313499

- 9 男子10年见证1500个“孤独死”现场 7204404

- 10 清明节你最思念谁 7134083

ksbugs-so

ksbugs-so